So schützen Sie sich vor Sicherheitslücken in Meltdown und Spectre

Die Tech-Industrie versucht, die beiden neuen Schwachstellen, die Ende 2017 von Sicherheitsforschern entdeckt wurden, zu beheben (oder zumindest abzuschwächen). Meltdown und Spectre machen Schlagzeilen auf der ganzen Welt, und aus gutem Grund - die beiden Fehler betreffen fast jedes Gerät durch einen Intel-, AMD- oder ARM-Prozessor, der in den letzten 20 Jahren hergestellt wurde.

Diese Sicherheitsanfälligkeiten können sich auf Smartphones, Desktops, Laptops und Cloud-Server auswirken, und die Liste wird fortgesetzt. Beachten Sie, dass dies kein Microsoft-exklusives Problem ist - alle anderen Betriebssystemhersteller sind davon betroffen.

Was sind Meltdown und Spectre?

Meltdown und Spectre sind zwei Schwachstellen, die es einem Angreifer ermöglichen, kritische Fehler in modernen Prozessoren auszunutzen, um Zugriff auf den geschützten Kernel-Speicher zu erhalten . Mit den richtigen Fähigkeiten könnte ein Hacker sie theoretisch ausnutzen, um den privilegierten Speicher eines Prozessors zu kompromittieren und einen bösartigen Code laufen zu lassen, um von dort auf extrem sensiblen Speicherinhalt zuzugreifen. Dieser Speicherinhalt kann Passwörter, Tastenanschläge, persönliche Daten und andere wertvolle Informationen enthalten.

Diese Reihe von Sicherheitslücken zeigt, dass es möglich ist, die Adressraumisolierung zu umgehen - die Grundlage der Prozessorintegrität seit 1980. Bisher wurde die Adressraumisolierung als ein sicherer Isolationsmechanismus zwischen Benutzeranwendungen und dem Betriebssystem und zwischen zwei Anwendungen angesehen.

Alle modernen CPUs verwenden eine Reihe von grundlegenden Prozessen, um Anfragen zu beschleunigen. Meltdown und Spectre nutzen das Timing verschiedener Anweisungen, um sensible oder persönliche Informationen zu extrahieren. Während Sicherheitsexperten feststellten, dass Spectre schwieriger zu nutzen ist als Meltdown, scheint es wesentlich mehr Schaden anzurichten als Meltdown.

Wie beeinflusst es dich?

Während Meltdown die Isolation zwischen Benutzeranwendungen und dem Betriebssystem umgeht, zerreißt Spectre die Isolation zwischen zwei verschiedenen Anwendungen. Am besorgniserregendsten an Spectre ist vielleicht, dass Hacker keine Schwachstelle mehr innerhalb des Programms finden müssen - es ist theoretisch möglich, Programme, die den Best Practices folgen, dazu zu bringen, vertrauliche Informationen auszugeben, selbst wenn sie einen soliden Sicherheitsdienst betreiben.

Wenn wir hinsichtlich der Sicherheitsbedrohung völlig pessimistisch sind, kann keine Anwendung als 100% sicher betrachtet werden. Obwohl es keine bestätigten Angriffe gibt, die Spectre und Meltdown nutzen, sind die Chancen groß, dass Black Hat-Hacker bereits darüber nachdenken, wie sie ihre Daten durch Ausnutzen dieser Sicherheitslücken in die Hände bekommen können.

Sicherheits-Patches

Leider ist dies ein Sicherheitsfehler auf Chipebene, der mit einem Softwareupdate nicht vollständig behoben werden kann. Da es eine Änderung des Betriebssystemkerns erfordert, ist die einzige dauerhafte Lösung, die die Lücken vollständig beseitigt, ein Architektur-Redesign (dh Ersetzen der CPU). Dies hat den großen Akteuren in der Tech-Industrie wenig Auswahlmöglichkeiten gelassen. Da sie die CPU aller zuvor veröffentlichten Geräte nicht ersetzen können, besteht ihre größte Hoffnung darin, das Risiko so weit wie möglich durch Sicherheits-Patches zu mindern.

Alle Betriebssystemhersteller haben Sicherheitspatches veröffentlicht (oder werden freigegeben), um die Fehler zu beheben. Die Fehlerbehebung hat jedoch ihren Preis - Sicherheits-Patches sollen alle betroffenen Geräte irgendwo zwischen 5 und 30 Prozent verlangsamen, da grundlegende Änderungen daran vorgenommen werden, wie der Betriebssystemkernel den Speicher verarbeitet.

Es ist selten, dass alle großen Spieler zusammenkommen, um diese Fehler zu beheben, aber es ist auch ein guter Indikator dafür, wie ernst das Problem wirklich ist. Ohne zu sehr in Panik zu geraten, sollten Sie Sicherheitsupdates im Auge behalten und sicherstellen, dass Sie Ihrem Gerät den bestmöglichen Schutz gegen diese Sicherheitsanfälligkeiten bieten. Um Ihnen bei dieser Aufgabe behilflich zu sein, haben wir eine Liste von Korrekturen für die beiden Sicherheitslücken zusammengestellt.

So schützen Sie sich vor den Schwachstellen der Meltdown- und Spectre-CPU-Sicherheit

Im Folgenden finden Sie eine Liste der Möglichkeiten, sich vor Meltdown- und Spectre-Schwachstellen zu schützen. Der Leitfaden ist in eine Reihe von Untertiteln unterteilt, in denen die beliebtesten Geräte aufgeführt sind, die von diesen Sicherheitsanfälligkeiten betroffen sind. Bitte folgen Sie dem Leitfaden für Ihr Gerät und stellen Sie sicher, dass Sie diesen Link erneut aufrufen, da wir den Artikel mit neuen Fixes aktualisieren, sobald diese veröffentlicht werden.

Hinweis: Beachten Sie, dass die folgenden Schritte weitgehend gegen Meltdown wirksam sind, da dies die unmittelbarste Bedrohung für die beiden Sicherheitslücken darstellt. Spectre ist immer noch eine große Unbekannte, aber Sicherheitsforscher platzieren es an zweiter Stelle auf ihrer Liste, weil es viel schwieriger zu verwerten ist als Meltdown.

Wie man Sicherheitslücken in Spectre und Meltdown unter Windows beheben kann

Es gibt drei Hauptanforderungen, die erfüllt werden müssen, um einen maximalen Schutz gegen die neuen Sicherheitslücken unter Windows zu gewährleisten - Betriebssystem-Update, Browser-Update und Firmware-Update. Aus der Sicht eines durchschnittlichen Windows-Benutzers sollten Sie im Augenblick sicherstellen, dass Sie über das neueste Windows 10-Update verfügen und sicherstellen, dass Sie über einen gepatchten Webbrowser im Internet surfen.

Microsoft hat bereits einen Notfall-Sicherheitspatch über WU (Windows Update) herausgegeben. Es scheint jedoch, dass das Update auf einigen PCs aufgrund von Antivirus-Suites von Drittanbietern, die Kernel-Änderungen verhindern, nicht sichtbar ist. Sicherheitsexperten arbeiten an einer Liste unterstützter Antivirenprogramme, aber die Dinge sind fragmentiert, um es gelinde auszudrücken.

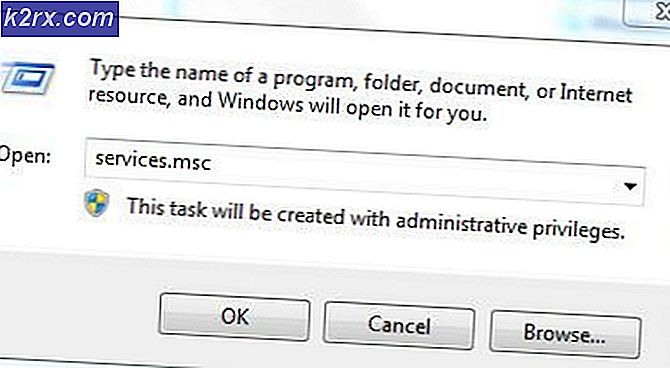

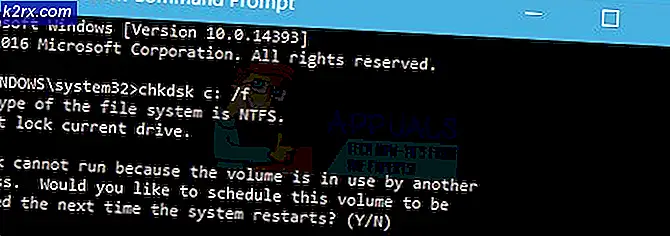

Wenn Sie nicht zur automatischen Aktualisierung aufgefordert wurden, öffnen Sie ein Ausführungsfenster ( Windows-Taste + R ), geben Sie control update ein und drücken Sie die Eingabetaste . Klicken Sie im Windows Update- Bildschirm auf Nach Updates suchen und installieren Sie das neue Sicherheitsupdate, wenn Sie dazu aufgefordert werden.

Microsoft hat auch manuelle Download-Links zur Verfügung gestellt, um dieses Problem für Windows 7, Windows 8.1 und Windows 10 zu beheben:

- Windows 7 SP1

- Windows 8.1

- Windows 10

Hinweis: Die obigen Links enthalten mehrere Update-Pakete entsprechend verschiedener CPU-Architekturen. Bitte laden Sie einen Patch herunter, der für Ihre PC-Konfiguration geeignet ist.

Der Schutz Ihres Windows-PCs gegen Spectre und Meltdown ist jedoch etwas komplizierter als das Herunterladen eines Microsoft-Sicherheitspatches. Die zweite Verteidigungslinie sind Sicherheitspatches für den von Ihnen verwendeten Webbrowser.

PRO TIPP: Wenn das Problem bei Ihrem Computer oder Laptop / Notebook auftritt, sollten Sie versuchen, die Reimage Plus Software zu verwenden, die die Repositories durchsuchen und beschädigte und fehlende Dateien ersetzen kann. Dies funktioniert in den meisten Fällen, in denen das Problem aufgrund einer Systembeschädigung auftritt. Sie können Reimage Plus herunterladen, indem Sie hier klicken- Firefox enthält bereits ab Version 57 einen Fix.

- Edge und Internet Explorer für Windows 10 haben bereits Sicherheits-Patches erhalten, die diese Sicherheitslücken verhindern sollen.

- Chrome hat einen Sicherheitspatch angekündigt, der am 23. Januar veröffentlicht werden soll.

Benutzer werden angewiesen, automatische Updates zu akzeptieren, um den Schutz auf Browserebene zu gewährleisten. Wenn Sie nicht über die neueste Browserversion verfügen oder das Update nicht automatisch installiert wurde, deinstallieren Sie es und laden Sie die neueste Version herunter.

Auf einer separaten Ebene arbeiten Chiphersteller (Intel, AMD und ARM) an Firmware-Updates für zusätzlichen Hardware-Schutz. Höchstwahrscheinlich werden diese separat durch OEM-Firmware-Updates verteilt. Die Arbeit fängt jedoch erst an, es könnte also eine Weile dauern, bis wir die Firmware-Updates auf unseren Geräten sehen. Da es den OEMs überlassen ist, Firmware-Updates zu veröffentlichen, ist es eine Überlegung wert, sich auf der OEM-Support-Website Ihres PC nach Neuigkeiten zu einer möglichen Fehlerbehebung zu erkundigen.

Es gibt bereits Gespräche darüber, dass Microsoft mit CPU-Herstellern zusammenarbeitet, um ein Tool zu entwickeln, das nach Schutz sowohl für Firmware- als auch Windows-Updates sucht. Aber bis dahin müssen wir manuell nach uns suchen.

Wie man Sicherheitsmängel von Spectre und Meltdown auf Android repariert

Android-Geräte sind ebenfalls von den Sicherheitsanfälligkeiten Spectre und Meltdown betroffen. Nun, zumindest in der Theorie. Es war ein Google-Forschungsteam, das die Schwachstellen entdeckte und die Chiphersteller informierte (lange bevor die Presse davon erfuhr). Dies geschah 6 Monate vor der koordinierten Offenlegung, sodass man spekulieren konnte, dass Google dank dieser Verzögerung besser vorbereitet war als die Konkurrenz.

Ab dem 5. Januar begann Google mit dem Vertrieb eines neuen Sicherheitsupdates für Android, um sich vor Meltdown und Spectre zu schützen. Aber angesichts der fragmentierten Natur des Android-Bereichs werden Sie es wahrscheinlich nicht so schnell bekommen, wie Sie möchten. Natürlich hatten Google-gebrandete Telefone wie Nexus und Pixel Priorität und bekamen es fast sofort OTA.

Wenn Sie ein Android-Telefon von einem anderen Hersteller als Google besitzen, könnten Sie lange warten. Angesichts der Aufmerksamkeit der Presse, die Meltdown und Spectre bekommen, könnten sie den Prozess jedoch erheblich beschleunigen.

Aber unabhängig von Ihrem Android-Hersteller, gehen Sie zu Einstellungen und sehen Sie, ob ein neues Update aussteht. Wenn nicht, führen Sie eine Online-Untersuchung durch und sehen Sie, ob Ihr Telefonhersteller plant, in naher Zukunft eine Lösung zu veröffentlichen.

Wie man die Sicherheitsfehler von Specter und Meltdown auf iOS repariert

Apple wurde definitiv überrascht, als die beiden Sicherheitslücken bekannt wurden. Während das Unternehmen anfänglich bestritten hat, dass irgendwelche seiner Geräte von Meltdown und Spectre betroffen sind, haben sie inzwischen zugegeben, dass der Fehler alle iPhones betrifft. Da sie eine nahezu identische CPU-Architektur haben, sind iPads und iPods gleichermaßen von den Sicherheitslücken betroffen.

Apple hat bekannt gegeben, dass es die Milderungsverfahren für Meltdown in iOS 11.2 begonnen hat, aber es wurde kein Veröffentlichungsdatum für das Update auf ältere Versionen angekündigt. Es sieht so aus, als ob das nächste Update darauf abzielt, das potentielle Javascript-Exploit auf Safari zu stopfen.

Während Sie auf eine offizielle Apple-Erklärung warten, halten Sie Ausschau nach neuen Updates für Ihr iPhone, iPad oder iPod. Gehen Sie zu Einstellungen> Allgemein> Softwareaktualisierung und installieren Sie alle ausstehenden Updates.

Wie man die Sicherheitsmängel Spectre und Meltdown auf Macs repariert

Auch wenn Apple anfänglich über das Problem sprach, sind Macs auch von Meltdown und Spectre betroffen. Wie sich herausstellt, sind fast alle Apple-Produkte (neben Apple Watches) betroffen.

Das Unternehmen hat bereits eine Reihe von Fixes veröffentlicht, die das Problem ab der Version 10.13.2 von macOS abmildern sollen. Ein Top-CEO bestätigte, dass weitere Fixes auf dem Weg sind. Es gibt auch ein bevorstehendes Update für den Safari-Browser auf Mac OS und iOS, das Berichten zufolge ein potenzielles Javascript-Exploit abschwächen soll.

Bis neue Updates eintreffen, wenden Sie sorgfältig jedes Update aus dem App Store für Ihr OS X oder Mac OS an und stellen Sie sicher, dass Sie die neueste Version verwenden.

So beheben Sie die Sicherheitsmängel von Spectre und Meltdown auf Chrome OS

Chromebooks scheinen die Geräte mit der stärksten Schutzschicht gegen Meltdown und Spectre zu sein. Google hat angekündigt, dass alle aktuellen Chromebooks automatisch vor diesen neuen Sicherheitsbedrohungen geschützt werden. Jedes Chromebook, das auf Chrome OS Version 63 (im Dezember veröffentlicht) läuft, sollte bereits über die erforderlichen Sicherheitsupdates verfügen.

Stellen Sie sicher, dass Sie über das neueste Update für Chrome OS verfügen, um sicherzustellen, dass Sie geschützt sind. Die meisten Benutzer sind bereits auf Version 63, aber wenn Sie nicht sind, aktualisieren Sie sofort.

Wenn Sie technischer werden möchten, können Sie tippen chrome : // gpu in deine Omnibar und drücke Enter . Verwenden Sie dann Strg + F, um nach dem Betriebssystem zu suchen. Dadurch können Sie Ihre Kernel-Version sehen. Kernel-Versionen 3.18 und 4.4 sind bereits für diese Sicherheitslücken gepatcht.

PRO TIPP: Wenn das Problem bei Ihrem Computer oder Laptop / Notebook auftritt, sollten Sie versuchen, die Reimage Plus Software zu verwenden, die die Repositories durchsuchen und beschädigte und fehlende Dateien ersetzen kann. Dies funktioniert in den meisten Fällen, in denen das Problem aufgrund einer Systembeschädigung auftritt. Sie können Reimage Plus herunterladen, indem Sie hier klicken