Was ist Gstreamer und wie Sie sich schützen können Gstreamer Exploit

Obwohl es ein sicheres Betriebssystem ist, gibt es Sicherheitslücken, durch die Hacker GNU / Linux ausnutzen können. Glücklicherweise gibt es mehrere Dinge, die Sie tun können, um sich vor einer kürzlich entdeckten kritischen Sicherheitslücke zu schützen. Während einige Exploits nur eine einzige Distribution betreffen, beeinflussen die jüngsten die meisten modernen gleichermaßen.

Ein Sicherheitsforscher fand heraus, dass es möglich ist, Gstreamer, das für die Indexierung von Thumbnails zuständig ist, auszunutzen, indem es eine schädliche Audiodatei im Web hostet. Wenn der Benutzer die Datei herunterlädt, indiziert Gstreamer sie automatisch auf den meisten Distributionen. Die Anwendung möchte sehen, ob es sich um eine Datei handelt, für die eine Miniatur erstellt werden muss. Diese Anwendung enthält eine obskure Bibliothek zur Wiedergabe von Super Nintendo-Musik durch Emulation der CPU und des Audioprozessors vom SNES. Kompromittierte Audiodateien nutzen diese Tatsache aus.

Sich schützen Agaisnt Gstreamer Exploits

Chrome, insbesondere auf dem Fedora-Desktop, lädt automatisch Dateien ohne Bestätigung herunter. Die Tracker-Apps von Fedora crawlen heruntergeladene Dateien. Wenn Sie Chrome in einer beliebigen Umgebung verwenden, insbesondere aber in Fedora, sollten Sie darauf achten, dass die Meldung "Tracker Metadata Extractor" abgestürzt ist. Dies ist besonders problematisch, wenn Sie nichts anderes getan haben, als eine Webseite zu besuchen, da dies bedeuten könnte, dass ein Browser kompromittiert wurde.

PRO TIPP: Wenn das Problem bei Ihrem Computer oder Laptop / Notebook auftritt, sollten Sie versuchen, die Reimage Plus Software zu verwenden, die die Repositories durchsuchen und beschädigte und fehlende Dateien ersetzen kann. Dies funktioniert in den meisten Fällen, in denen das Problem aufgrund einer Systembeschädigung auftritt. Sie können Reimage Plus herunterladen, indem Sie hier klickenWenn Sie ein Ubuntu-Benutzer sind, der bei der Einrichtung Ihres Geräts niemals MP3-Installationsoptionen ausgewählt hat, sind Sie in Sicherheit. Sie könnten dies bei einer Neuinstallation in Betracht ziehen, aber es nimmt eine große Menge an Funktionalität weg. Firefox-Benutzer in jeder Version von Linux werden aufgefordert, bevor sie die Dateien des Angreifers herunterladen. Es sollte daher sorgfältig vorgegangen werden, bevor Sie den Eingabeaufforderungen zustimmen, um sicherzustellen, dass Sie genau wissen, was heruntergeladen wird.

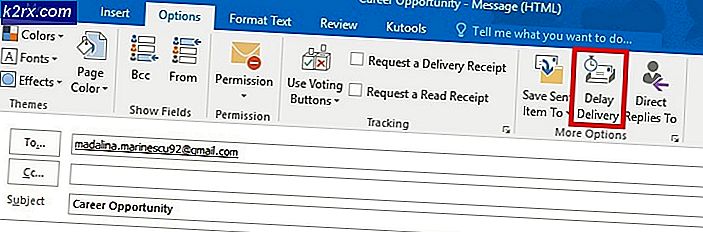

Chrome-Nutzer können sich schützen, indem sie in der URL-Zeile zu chrome: // settings gehen und dann unten auf der Seite Erweiterte Einstellungen anzeigen auswählen.

Scrollen Sie nach unten zu Downloads und stellen Sie dann sicher, dass neben der Frage, wo die einzelnen Dateien vor dem Herunterladen gespeichert werden sollen, ein Häkchen angezeigt wird.

PRO TIPP: Wenn das Problem bei Ihrem Computer oder Laptop / Notebook auftritt, sollten Sie versuchen, die Reimage Plus Software zu verwenden, die die Repositories durchsuchen und beschädigte und fehlende Dateien ersetzen kann. Dies funktioniert in den meisten Fällen, in denen das Problem aufgrund einer Systembeschädigung auftritt. Sie können Reimage Plus herunterladen, indem Sie hier klicken